OSINT vs Brouteur Phishing Leboncoin

Bonjour, aujourd'hui nous allons voir comment, grâce à l'OSINT, nous pouvons remonter à l'identité d'un brouteur utilisant un phishing Leboncoin oui oui c'est un vilain, nous allons surfer sur la vague avec l'affaire du faux Brad Pitt.

Comment le brouteur piège-t-il ses victimes ?

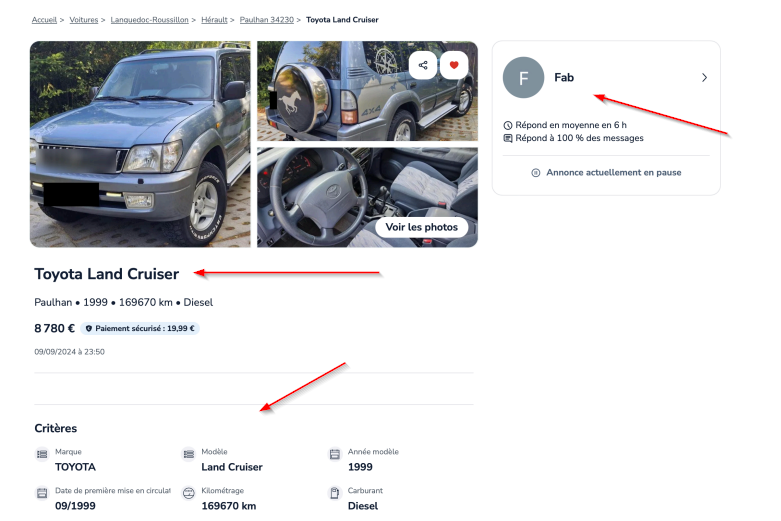

Il commence tout d'abord par mettre en ligne une fausse annonce de vente de voiture. Un joli 4x4 du seigneur, mon copain!

Ensuite, une fois l'annonce publiée, le brouteur attend qu'une victime réserve le véhicule.

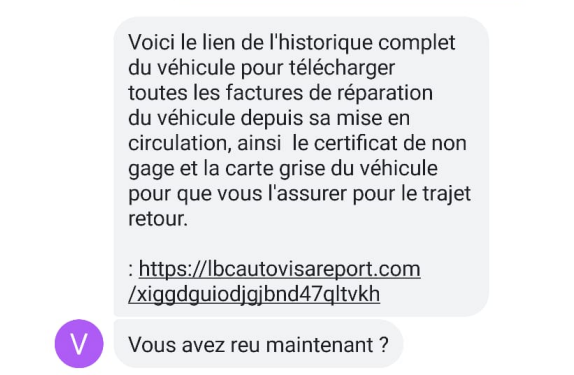

Il démarre alors la manipulation par SMS, racontant une histoire du style : "Blabla, plein de gens veulent le véhicule, il faut vite procéder à l'achat." Il redirige alors la victime vers un faux site de phishing ressemblant à Leboncoin pour se connecter au compte de la victime et valider le transfert de fonds.

Analyse du domaine

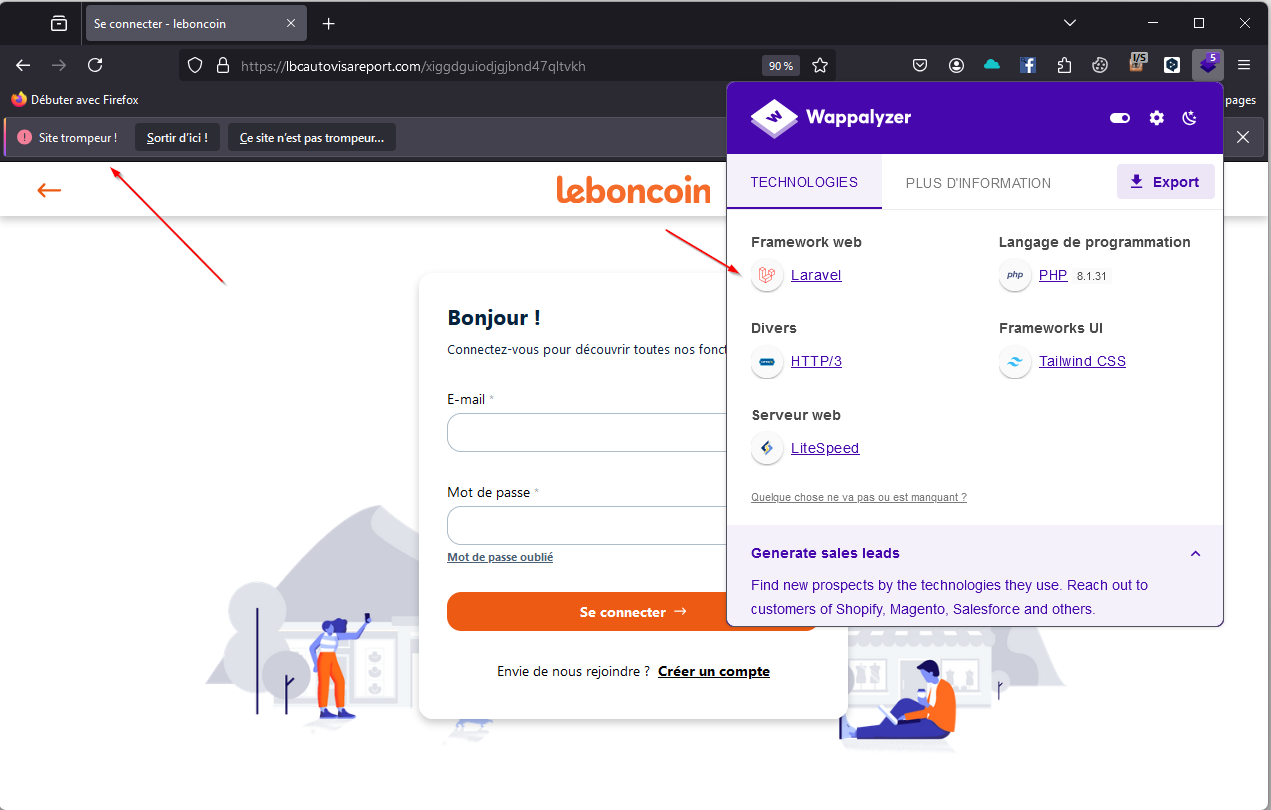

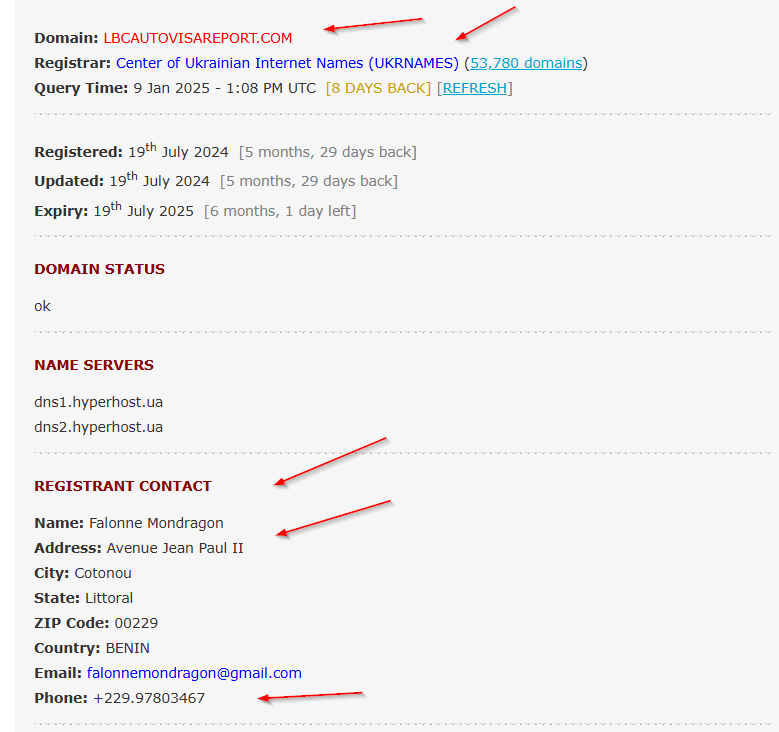

Prenons l'exemple du domaine : "lbcautovisareport". Nous constatons qu'il reprend le terme "lbc", qui fait référence à Leboncoin, ainsi que "auto", afin d'induire les victimes en erreur. La victime va penser arriver sur un site légitime, d'autant plus qu'il reprend trait pour trait le design du site Leboncoin.

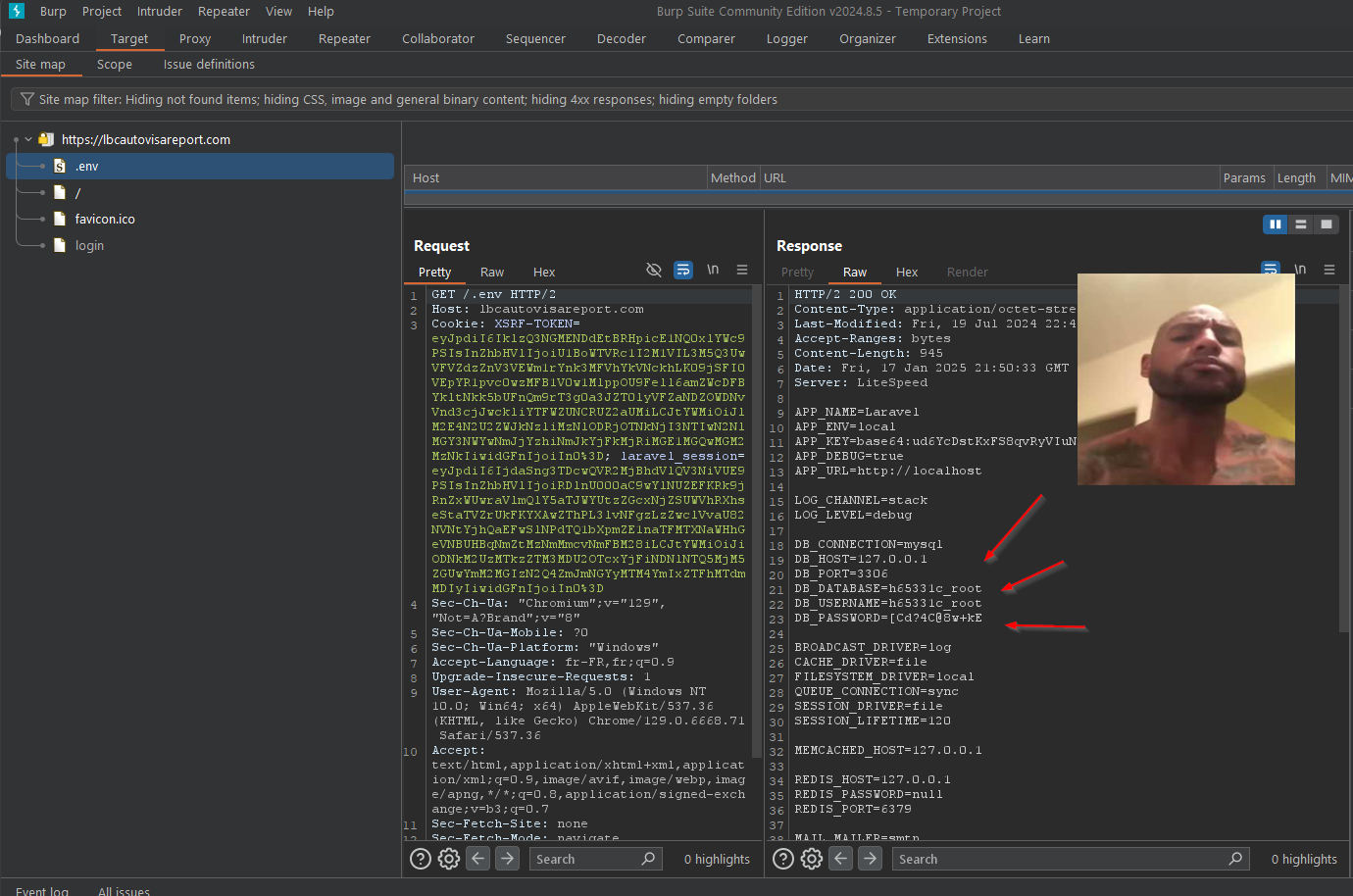

Nous pouvons observer que le site de phishing tourne sur le framework Laravel. Il existe des endpoints intéressants à vérifier sur Laravel.

J'ai publié une liste sur le forum :

Exploitation des endpoints

Nous pouvons, par exemple, utiliser le endpoint suivant pour récupérer des configurations d'environnement si le domaine est mal configuré :

/.env

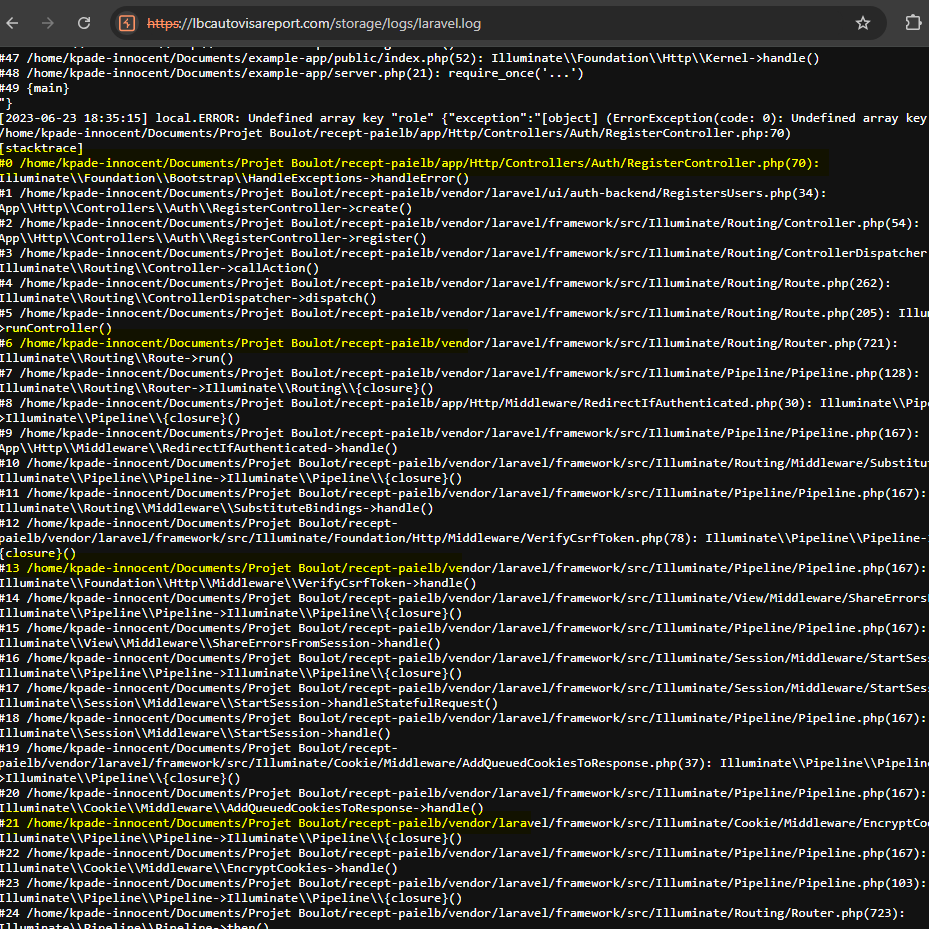

Ou bien afficher les logs du serveur avec ce path :

"/storage/logs/laravel.log"

Le chemin /home/kpade-innocent/documents/ attire mon attention. "kpade-innocent" semble être le nom d'utilisateur de l'ordinateur. Toutefois, j'ai un doute : il est peut-être vraiment innocent ? Nous allons vérifier tout de suite avec un Google Dork.

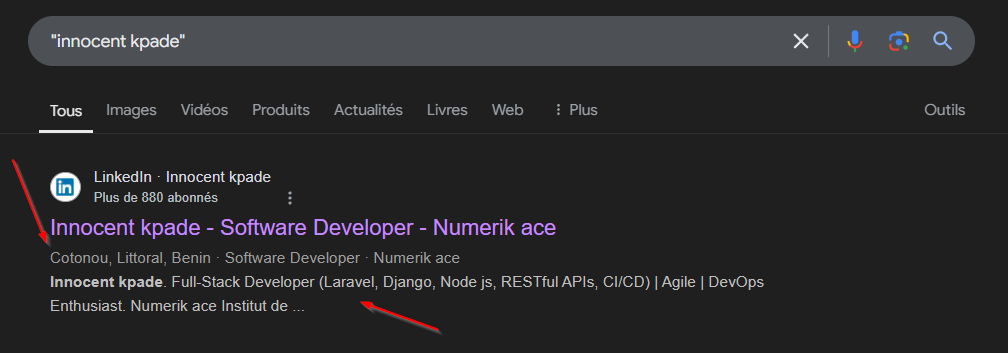

Recherche Google Dork

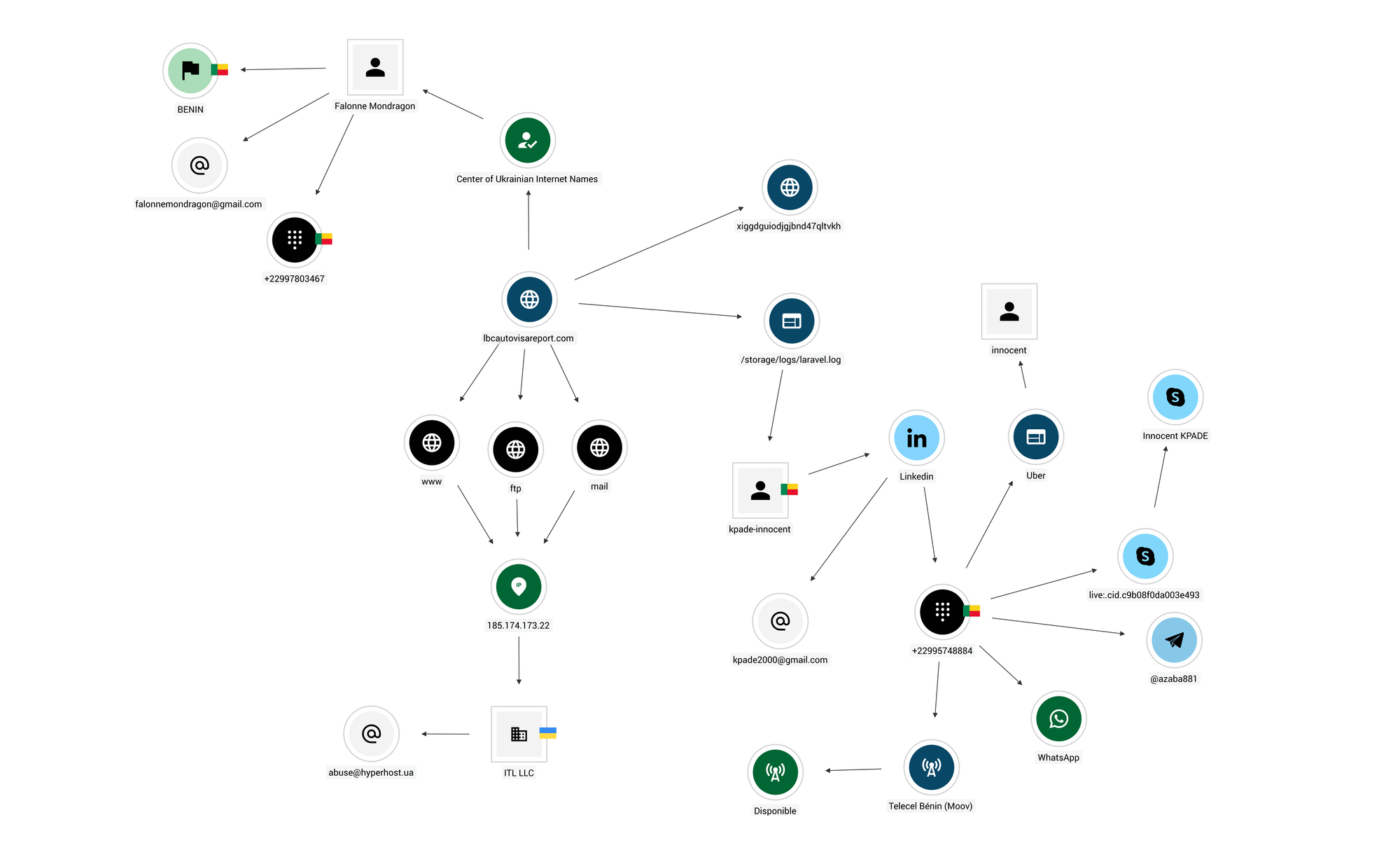

Un certain Innocent Kpade existe. Il serait localisé au Bénin et serait développeur Laravel (tiens tiens), ce qui correspond étrangement à l'enregistrement Whois du nom de domaine, hébergé sur un serveur ukrainien mais enregistré par un Béninois.

OSINT - SOCMINT

Nous pouvons aisément retrouver les coordonnées de cet "Innocent" tout simplement parce qu'il les affiche en photo de couverture sur Facebook et LinkedIn.

Avec ces informations, nous pouvons ensuite tout passer dans des outils comme Osint.Industrie et créer une jolie cartographie sur Osint Tracker

bisous